Introduction

Dans un monde de plus en plus connecté, la sécurité en ligne est une préoccupation majeure. Les cybercriminels sont toujours à l’affût de nos informations sensibles, de nos comptes bancaires aux données personnelles. C’est là qu’intervient l’authentification à deux facteurs (2FA), une couche supplémentaire de sécurité qui peut protéger vos comptes en ligne contre les accès non autorisés.

Qu’est-ce que l’Authentification à Deux Facteurs (2FA) ?

L’authentification à deux facteurs (2FA) est une méthode de sécurité qui exige deux étapes distinctes pour vérifier l’identité d’un utilisateur. Contrairement à un simple mot de passe, 2FA ajoute un deuxième élément de sécurité, généralement quelque chose que vous avez physiquement avec vous, comme votre téléphone ou une clé USB. Voici comment cela fonctionne :

- Le Facteur 1 – Le Mot de Passe : C’est la première étape de l’authentification. Vous entrez votre nom d’utilisateur et votre mot de passe comme d’habitude.

- Le Facteur 2 – Quelque Chose que Vous Avez : Après avoir saisi votre mot de passe, vous devez fournir un deuxième élément. Cela peut être un code unique généré par une application d’authentification sur votre smartphone, un SMS avec un code de vérification, ou même une clé de sécurité physique que vous branchez sur votre ordinateur.

Pourquoi Adopter l’Authentification à Deux Facteurs (2FA) ?

- Renforcement de la Sécurité : La principale raison d’adopter 2FA est d’ajouter une couche de sécurité supplémentaire à vos comptes en ligne. Même si un pirate parvient à obtenir votre mot de passe, il ne pourra pas accéder à votre compte sans le deuxième facteur.

- Protection des Données Sensibles : Si vous stockez des informations sensibles en ligne, telles que des données financières ou médicales, l’activation de la 2FA est essentielle pour protéger ces informations des vols d’identité et des intrusions.

- Prévention de l’Accès Non Autorisé : 2FA rend plus difficile pour quelqu’un de se connecter à vos comptes, même s’il connaît votre mot de passe. Cela est particulièrement important pour les services sensibles comme les e-mails, les comptes bancaires et les réseaux sociaux.

Comment Utiliser 2FA avec Microsoft Authenticator ?

Microsoft Authenticator est une application gratuite qui simplifie l’authentification à deux facteurs. Voici comment l’utiliser :

Téléchargez l’Application : Installez l’application Microsoft Authenticator depuis l’App Store (iOS) ou Google Play (Android).

Découvrir comment utiliser Microsoft Authenticator

Simple, rapide et hautement sécurisée, optez pour l’authentification à deux facteurs pour l’ensemble de vos applications.

Plus d’information sur le site officiel.

Une fois télécharger et installer :

- Ajoutez Votre Compte : Connectez-vous à vos comptes en ligne (par exemple, votre compte Microsoft, Google, Facebook) et activez l’option 2FA. Scannez le code QR ou entrez la clé de sécurité fournie.

- Générez des Codes Uniques : Lorsque vous vous connectez à votre compte, l’application génère automatiquement un code unique que vous devrez saisir pour compléter la connexion.

- Approbation Push : Vous pouvez également configurer l’application pour envoyer des notifications de connexion à votre smartphone, ce qui simplifie encore le processus.

Conclusion

L’authentification à deux facteurs (2FA) est un moyen efficace de renforcer la sécurité de vos comptes en ligne. En ajoutant une deuxième couche de protection, vous réduisez considérablement le risque de compromission de vos données. Alors, n’attendez pas, activez 2FA sur vos comptes dès maintenant et gardez vos informations en sécurité.

⚠️⚠️⚠️Lorsque vous configurez la double authentification, il vous est généralement proposé de télécharger ou d’imprimer une dizaine de codes à usage unique. Il est essentiel de les imprimer et de les stocker dans un endroit sécurisé auquel vous pouvez accéder en cas de problème. En effet, sans ces codes générés par l’application, vous ne pourrez plus accéder à vos comptes en ligne.

D’autre part, il est fortement recommandé de vérifier et de mettre à jour vos coordonnées, telles que votre adresse e-mail et votre numéro de téléphone. Cela peut vous permettre éventuellement de récupérer votre compte en cas de problème. Il est également vivement conseillé d’ajouter des questions de sécurité chaque fois que cela est possible.

De plus, il est fortement recommandé d’utiliser des mots de passe complexes et uniques pour chaque service différent. Ces mots de passe devraient contenir des chiffres, des majuscules, des minuscules, des caractères spéciaux et un grand nombre de caractères.

Vous pouvez utiliser des solutions telles que Bitwarden pour stocker et synchroniser en toute sécurité vos mots de passe, tout en générant des mots de passe extrêmement robustes, même avec un compte gratuit. Voici quelques exemples de mots de passe sécurisés :

- Lky7X3M9?}#dHC7nqLMYNj4U+6yvXM6=weW)nDYcDy86@g4;%c4*4(79[a3Z,:j2v!3{.2H]

- ^Y49fb-/2$Aj68ib749bTjB9beRu{735BLh8p=U:_GHxk9U/%(U}K@_A8K[^JjUU~,j384kw

- xS.77hff+/)A4w]#;S83~p*9TH?K2E.2QdSkQ7Ue6rzGVsbB!S8Rh$z79]:6E5-z=)9J5vm9

- 2C$7?#W8}FbQaP53kP@-Wr^z[+3s!R_fbHi2xaG,fm3zxv3(CpU453W8~*d29UY%{8;FH7J2

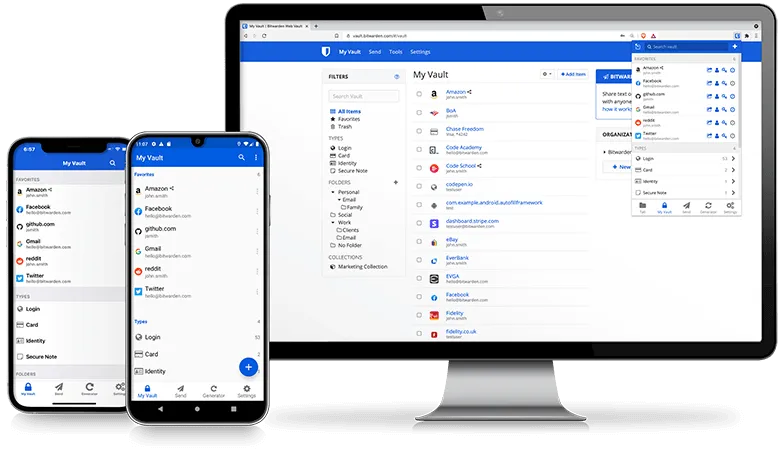

Bitwarden : Votre Solution Complète de Gestion de Mots de Passe

Dans un monde numérique où la sécurité de vos données personnelles est primordiale, la gestion des mots de passe est devenue une préoccupation majeure. Les utilisateurs doivent jongler avec un nombre croissant de comptes en ligne, chacun nécessitant un mot de passe unique et sécurisé. C’est là qu’intervient Bitwarden, une solution complète de gestion de mots de passe qui simplifie et sécurise votre expérience en ligne. Dans cet article, nous explorerons le fonctionnement de Bitwarden, ses avantages et pourquoi vous devriez envisager de l’adopter.

Comment Fonctionne Bitwarden ?

Bitwarden est un gestionnaire de mots de passe open source, ce qui signifie que son code source est accessible au public, ce qui renforce la transparence et la confiance des utilisateurs. Voici comment fonctionne Bitwarden :

1. Stockage Sécurisé des Mots de Passe

Bitwarden stocke vos mots de passe de manière sécurisée dans une base de données chiffrée. Cette base de données est hébergée sur des serveurs sécurisés, mais vous avez également la possibilité de l’héberger vous-même si vous le souhaitez, offrant ainsi un contrôle total sur vos données.

2. Extension de Navigateur

Bitwarden propose des extensions pour tous les principaux navigateurs web, notamment Chrome, Firefox, Edge et Safari. Une fois installée, l’extension vous permet de gérer facilement vos mots de passe lors de la navigation en ligne.

3. Application Mobile

Bitwarden dispose également d’applications mobiles pour Android et iOS. Ces applications vous permettent d’accéder à vos mots de passe en déplacement, de manière sécurisée et conviviale.

4. Générateur de Mots de Passe

L’un des avantages majeurs de Bitwarden est son générateur de mots de passe intégré. Il peut créer des mots de passe complexes et uniques pour chaque compte, renforçant ainsi la sécurité de vos données.

5. Remplissage Automatique

Bitwarden peut automatiquement remplir les champs de connexion sur les sites web, ce qui vous évite d’avoir à mémoriser ou à saisir vos mots de passe.

6. Authentification à Deux Facteurs (2FA)

Bitwarden prend en charge l’authentification à deux facteurs, une couche de sécurité supplémentaire pour protéger vos comptes. Vous pouvez l’utiliser avec d’autres applications d’authentification 2FA pour une sécurité maximale.

⚠️⚠️⚠️ Personnellement, je vous conseillerais de ne pas activer la fonction 2FA (authentification à deux facteurs) au sein de votre application de gestion de mots de passe. La principale raison en est que si votre compte de gestionnaire de mots de passe venait à être compromis, les pirates auraient alors accès non seulement à vos mots de passe, mais également à vos clés de sécurité 2FA. Cela constituerait une brèche majeure dans la sécurité de vos comptes en ligne. ⚠️⚠️⚠️

Pourquoi Adopter Bitwarden ?

Maintenant que nous comprenons comment fonctionne Bitwarden, examinons pourquoi vous devriez envisager de l’adopter :

1. Sécurité Renforcée

Bitwarden utilise un cryptage de bout en bout pour vos mots de passe, garantissant que même l’équipe Bitwarden ne peut pas accéder à vos données. De plus, l’authentification à deux facteurs renforce encore la sécurité de vos comptes.

2. Gestion Centralisée

Avec Bitwarden, vous pouvez stocker tous vos mots de passe au même endroit, ce qui simplifie leur gestion. Vous n’avez plus besoin de mémoriser une multitude de mots de passe différents.

3. Génération de Mots de Passe Forts

Le générateur de mots de passe de Bitwarden crée des mots de passe complexes pour chaque compte, réduisant ainsi le risque de compromission.

4. Accessibilité

Bitwarden est disponible sur une variété de plates-formes, y compris les navigateurs web, les applications mobiles et les applications de bureau, garantissant que vous pouvez accéder à vos mots de passe partout et à tout moment.

5. Options d’Hébergement

Vous avez le choix d’utiliser les serveurs Bitwarden ou de déployer votre propre instance auto-hébergée, vous donnant un contrôle total sur vos données.

Alternatives à Bitwarden

Bien que Bitwarden soit une excellente option, il existe d’autres gestionnaires de mots de passe populaires à considérer. Parmi eux, citons LastPass, Dashlane, 1Password et Keeper Security. Chacun a ses propres avantages et inconvénients, alors assurez-vous de comparer et de choisir celui qui correspond le mieux à vos besoins.

En conclusion, Bitwarden est un gestionnaire de mots de passe sécurisé, convivial et polyvalent qui simplifie la gestion de vos comptes en ligne tout en renforçant votre sécurité. Si vous recherchez une solution pour gérer efficacement vos.

kPaste de Infomaniak

Il est essentiel de rappeler à tous les utilisateurs qu’il ne faut jamais communiquer ses mots de passe ou d’autres éléments de sécurité par Internet. La sécurité de nos comptes en ligne est d’une importance cruciale, et divulguer ces informations peut entraîner des conséquences graves, telles que le vol d’identité ou le piratage de comptes.

Cependant, il peut arriver que, dans des situations particulières, il soit nécessaire de transmettre des informations sensibles de manière sécurisée. C’est là qu’intervient une solution comme kPaste d’Infomaniak. kPaste est un service de partage de texte sécurisé qui permet aux utilisateurs de partager des informations sensibles de manière cryptée et temporaire. Voici comment cela fonctionne :

- Création du texte sécurisé : L’utilisateur crée un texte contenant les informations sensibles, telles qu’un mot de passe, un code PIN, ou toute autre donnée confidentielle.

- Chiffrement : kPaste chiffre automatiquement le texte à l’aide de techniques de cryptage avancées. Cela garantit que seules les personnes autorisées peuvent accéder au contenu.

- Durée de vie limitée : L’utilisateur peut définir une période de validité pour le texte partagé. Une fois cette période écoulée, le contenu devient inaccessible, renforçant ainsi la sécurité.

- Partage sécurisé : L’utilisateur peut partager le lien vers le texte sécurisé de manière confidentielle avec la personne concernée. Seule cette personne ayant le lien pourra accéder au contenu.

- Accès contrôlé : kPaste offre un contrôle total sur l’accès au texte sécurisé. L’utilisateur peut révoquer l’accès à tout moment, assurant ainsi une sécurité continue.

- Aucun stockage permanent : Une fois que le texte a été consulté ou que sa période de validité est expirée, il est définitivement supprimé. Aucune trace permanente n’est conservée.

En utilisant une solution comme kPaste, les utilisateurs peuvent garantir la confidentialité et la sécurité de leurs informations sensibles lorsqu’elles doivent être partagées, tout en évitant les risques liés à la divulgation de mots de passe ou d’autres données confidentielles par des moyens non sécurisés sur Internet.

‘Have I Been Pwned?’ (HIBP) : Votre Gardien Virtuel contre les Violations de Données

Dans le monde numérique d’aujourd’hui, la sécurité en ligne est une préoccupation majeure. Les violations de données et les fuites d’informations personnelles se produisent plus fréquemment que jamais. Comment pouvez-vous savoir si vos informations ont été compromises ? C’est là qu’intervient ‘Have I Been Pwned?’ (HIBP).

Qu’est-ce que ‘Have I Been Pwned?’ (HIBP) ?

‘HIBP’ est un service en ligne qui vous permet de vérifier si vos données personnelles ont été exposées lors de violations de données. Il a été créé par Troy Hunt, un expert en sécurité informatique, pour aider les utilisateurs à protéger leurs informations en leur fournissant un moyen simple et efficace de surveiller les failles de sécurité en ligne.

Comment ça Marche ?

Le fonctionnement de ‘HIBP’ est assez simple. Vous entrez votre adresse e-mail sur le site, et il vérifie si cette adresse a été compromise lors d’une violation de données connue. Si c’est le cas, le service vous informe sur les détails de la violation, tels que les informations exposées et la source de la violation.

Les Bonnes Raisons d’Adopter ‘Have I Been Pwned?’ (HIBP)

- Savoir, c’est Pouvoir : Connaître les violations de données auxquelles vous avez été exposé est essentiel pour prendre des mesures de sécurité appropriées. Vous ne pouvez pas protéger ce que vous ne connaissez pas.

- Renforcer Votre Mot de Passe : Si ‘HIBP’ vous informe qu’un de vos mots de passe a été exposé, c’est un signal clair pour le changer immédiatement. Vous pouvez ainsi renforcer la sécurité de vos comptes en ligne.

- Surveillance Continue : ‘HIBP’ vous permet de surveiller régulièrement votre adresse e-mail. Vous pouvez même vous abonner aux notifications pour être alerté en cas de nouvelles violations.

- Protection Proactive : En utilisant ‘HIBP’, vous adoptez une approche proactive de la sécurité en ligne. Vous ne réagissez pas seulement après une violation, mais vous cherchez à prévenir les problèmes avant qu’ils ne surviennent.

Utilisation Responsable de ‘Have I Been Pwned?’ (HIBP)

Bien que ‘HIBP’ soit un outil puissant pour protéger vos informations, il est important de l’utiliser de manière responsable. Voici quelques conseils :

- Ne partagez jamais d’informations sensibles sur des sites Web ou des e-mails non sécurisés.

- Utilisez des mots de passe forts et uniques pour chaque compte.

- Activez la vérification en deux étapes (2FA) partout où c’est possible pour une sécurité supplémentaire.

- Soyez vigilant en ligne et méfiez-vous des tentatives de phishing.

En conclusion, ‘Have I Been Pwned?’ (HIBP) est un outil précieux pour quiconque souhaite protéger ses données en ligne. En restant informé des violations de données potentielles, vous prenez le contrôle de votre sécurité sur Internet. N’hésitez pas à utiliser ce service pour vous assurer que vos informations personnelles restent en sécurité. La vigilance est la clé de la sécurité en ligne, et ‘HIBP’ est votre allié dans cette démarche.

Clause de Non-responsabilité :

SOSORDI13.FR s’efforce de fournir des informations précises et à jour sur les sujets liés à la cybersécurité, aux logiciels, et à la technologie en général. Cependant, nous tenons à souligner que les informations fournies dans nos articles sont à des fins éducatives et informatives uniquement. Nous ne prétendons pas être des experts en cybersécurité ni en technologie, et nous ne fournissons pas de conseils juridiques, financiers ou professionnels.

Nous ne sommes en aucun cas responsables de toute utilisation ou interprétation incorrecte des informations fournies sur notre site. Les lecteurs sont encouragés à consulter des professionnels qualifiés pour des conseils spécifiques à leurs besoins.

De plus, toutes les informations concernant les mots de passe publiées dans nos articles ne sont fournies qu’à titre d’exemple. Il est strictement interdit d’utiliser ces mots de passe à des fins malveillantes, illégales ou non éthiques. Nous encourageons vivement nos lecteurs à utiliser des mots de passe uniques, forts et sécurisés pour protéger leurs comptes en ligne.

En utilisant notre site et en suivant nos conseils, vous acceptez cette clause de non-responsabilité et comprenez que SOSORDI13.FR n’est pas responsable des conséquences résultant de l’utilisation de nos informations ou services. La sécurité en ligne est une responsabilité partagée, et nous vous encourageons à prendre des mesures appropriées pour protéger vos données et votre identité en ligne.